No hay nada nuevo en el cifrado. Tiene una historia prolongada. Antiguos romanos y griegos enviaron mensajes en lenguaje secreto, sólo interpretables con una clave secreta.

En el mundo moderno de hoy, la importancia del cifrado es más que nunca y verá su aplicación en un gran número de campos.

Con el fin de entender lo que es el cifrado VPN y cómo funciona, esta guía proporciona toda la información en un lenguaje simple. Por lo tanto, si usted tiene poco a cero conocimiento relacionado con el cifrado, entonces esta guía es para usted.

Table Of Contents

¿Qué es el cifrado?

Si aún no has visto la película “Juego de imitación”, ¡entonces deberías verla lo antes posible! Se trata de cómo la agencia británica M16 rompe los códigos cifrados nazis con la ayuda de matemáticos en 1939.

El profesor de matemáticas construye un equipo, que analizó los mensajes cifrados de los nazis y luego hizo una máquina para descifrar esos mensajes. Esta película es la mejor manera de desarrollar una comprensión sobre el proceso de cifrado sin aburrirse.

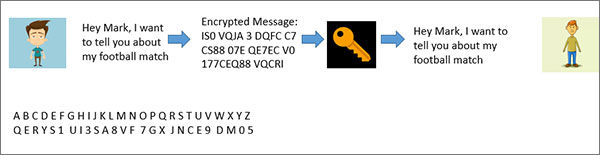

Pero si usted está buscando una respuesta simple rápida, el cifrado es un proceso que convierte el texto simple en texto cifrado (texto cifrado) utilizando códigos de algoritmo y claves. Ahora el texto cifrado solo se puede interpretar si el receptor tiene el código y la clave correctos.

De esta manera, usted está a salvo de los piratas informáticos, ya que son incapaces de robar sus datos valiosos. Para hacerlo más simple, veamos el ejemplo pictórico del proceso de cifrado.

Varias aplicaciones, como WhatsApp y , utilizan el proceso de cifrado. Dado que es muy fácil para los hackers robar sus datos e información, el proceso de cifrado es la mejor manera de proteger cualquier cosa comunicada o almacenar en línea.

¿Qué es el cifrado en VPN?

Cuando se utiliza una VPN, los sistemas informáticos cifran los datos en cada extremo del túnel. Aún así, una VPN requiere una capa adicional de seguridad que le permita aplicar cifrado. En este caso, el papel del cifrado VPN se vuelve crucial.

El cifrado es un componente principal de las VPN independientemente de las que esté utilizando. La importancia del cifrado se puede medir desde el hecho de que ninguna forma de VPN nunca está sin ningún modo de cifrado.

Concepto básico

¿Alguna vez has oído una frase “mensaje secreto”? Es posible que haya creado ese mensaje en el que tuvo que sustituir una letra de mensaje por otra. El concepto de cifrado se relaciona con la regla de mensajes secretos en cierta medida.

Longitud de la clave de cifrado

Si está utilizando los últimos dispositivos informáticos, puede proteger su privacidad a través de cifrados de computadora modernos a otro nivel. Del mismo modo, puede medir la fuerza de un cifrado a través de la complejidad del algoritmo aplicado sin complicaciones. Por lo tanto, se convierte en una tarea imposible para los piratas informáticos para descifrar los cifrados si ha aplicado algoritmos complejos.

¿Cómo funciona el cifrado VPN?

Hasta ahora, creemos que se tiene la idea general de lo que es el cifrado y por qué es una necesidad. Ahora, es el momento de explicar cómo funciona en el mundo moderno. Para ello, es necesario saber cuántos tipos de cifrado están disponibles.

Las VPN cifran el tráfico de los remitentes y permiten a los receptores descifrar el tráfico del remitente. Por lo tanto, dicho cifrado de extremo a extremo protege los datos a nuevas alturas y pasa a través de una VPN.

El enfoque para el cifrado y el descifrado se basa en los protocolos optados por los usuarios.

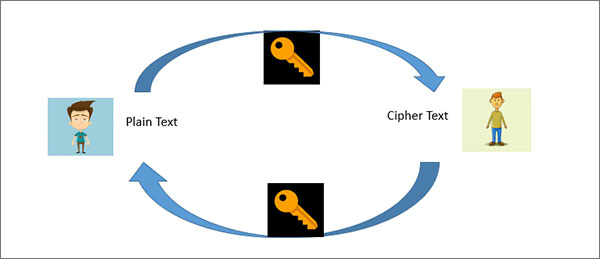

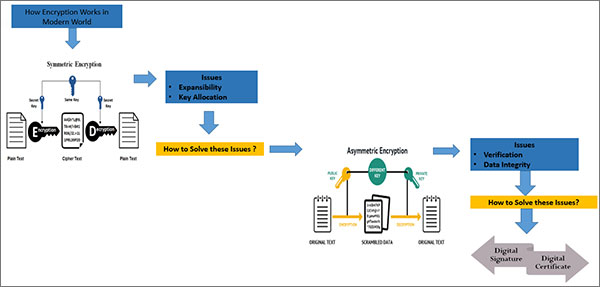

Cifrado simétrico

Este tipo de cifrado utiliza el mismo enfoque básico, convierte texto simple en texto cifrado mediante una clave. El receptor interpreta el mensaje de cifrado en texto simple utilizando la misma clave de cifrado. Para hacerlo más simple, aplique esto a nuestro escenario.

Cuando John envía el mensaje a Mark, encubri el texto sin formato en texto cifrado con una clave de cifrado simétrica. Ahora Mark recibe el mensaje, convierte el texto cifrado en texto sin formato con una clave similar. De esta manera los hackers no pueden acceder al contenido real de los mensajes debido al cifrado.

La clave simétrica se crea por sesión y la misma clave está deshabilitada para los mensajes posteriores.

Preguntas

- Expansibilidad: El principal problema con el cifrado asimétrico es la expansibilidad. Si 100 individuos estuvieran usando una aplicación para comunicarse entre sí, todos los participantes requerirían diferentes claves de cifrado para administrar un canal seguro.

- Asignación clave: Si suponemos que tanto John como Mark tendrían clave simétrica, ¿cómo obtienen la clave de cifrado en primer lugar? Si John crea una clave y la reenvía a Mark, el hacker podría atacar los datos si se produce cualquier mensaje adicional.

Entonces, ¿cuál es la solución a estos problemas?

Cifrado asimétrico

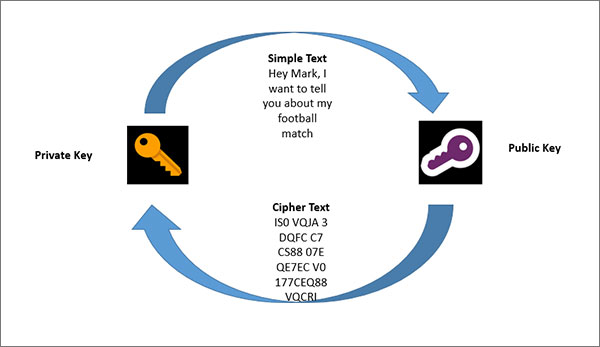

Aunque, el cifrado asimétrico utiliza el mismo proceso de cifrado básico similar al cifrado simétrico, utiliza dos claves: una clave pública y una clave privada.

Así que, al principio, el texto simple se cifra con una clave pública. Ahora el texto cifrado sólo es interpretable (descifrado) con la clave privada relacionada y al revés también.

Mediante el uso de dos claves de cifrado (públicas y privadas), los usuarios superar el problema de dos claves simétricas (expansibilidad). Sin embargo, el proceso de cifrado asimétrico es más lento que simétrico. Así que los desarrolladores usan ambos juntos.

Entonces, ¿cómo funciona el proceso de cifrado? La clave de cifrado pública está disponible para cada individuo, pero la clave de cifrado privada pertenece únicamente a la persona correspondiente.

Cuando John va a enviar un mensaje de texto a Mark, inicialmente produce una clave de sesión simétrica. En el siguiente paso, lo cifra con la clave de cifrado pública de Mark. Mark obtiene su propia clave de cifrado privada. Ahora es el único individuo que puede interpretar (descifrar) el texto.

Con este proceso de cifrado, la clave de sesión se utilizará para cifrar y descifrar texto. El problema de la asignación de claves se resuelve sin ralentizar la velocidad. Esto se debe a que el proceso de cifrado asimétrico se utiliza al principio.

Aunque este proceso resuelve problemas anteriores, no han terminado. Significa que su seguridad y privacidad podrían estar compuestas.

cuestiones

- Verificación y autenticación: ¿cuál es la seguridad si estamos utilizando la clave de cifrado pública al principio? Es posible que la clave pública obtenida puede ser de cualquier hacker.

- Integridad de los datos: no hay forma de averiguar que el texto se ha personalizado en el momento del proceso de envío.

¿Y ahora qué?

Tipos de cifrado VPN

Por suerte, puede aprovechar su tipo preferido de cifrado de la lista de varios tipos de cifrado. Aquí está la lista de cifrado VPN que consiste en:

- Blowfish

- 3DES

- AES-128

- Ipsec

- MPPE

- Camelia

- AES-256

Blowfish

Blowfish es un nivel de cifrado VPN pionero que utiliza bloques de 64 bits. Sin embargo, dicho nivel de cifrado no protege una mayor cantidad de datos de los usuarios. Curiosamente, OpenVPN aplica el método de cifrado de peces soplados junto con el cifrado de grado militar AES de 256 bits.

3DES

3DES es uno de los métodos de cifrado más antiguos que le permiten proteger sus datos importantes. Aún así, no se puede asumir como uno de los cifrados VPN más seguros porque Blowfish funciona más rápido que el cifrado 3DES.

AES-128

El cifrado AES-128 bits es mucho más seguro y rápido que los cifrados Blowfish y 3DES. El protocolo OpenVPN también utiliza cifrado AES-128 bits para proporcionar protección y anonimato a sus usuarios. Además, las características de compatibilidad hacen que el cifrado descrito anteriormente sea una opción interesante para los usuarios.

Ipsec

Cuando se trata de alcanzar el nivel deseado de cifrado de extremo a extremo entre remitente y receptor, nada se acerca a IPSec. La conexión L2TP (Layer 2 Tunneling Protocol) aplica el cifrado IPSec. Además, cifra los datos en el nivel del paquete IP a nuevas alturas.

MPPE

MPPE se conoce como cifrado punto a punto de Microsoft utilizado en las conexiones de acceso telefónico y PPTP. Dicho nivel de cifrado utiliza algoritmo RSA y ayuda a las claves de sesión de 40 bits y 128 bits.

Camelia

Camellia es una creación de NTT y Mitsubishi. Funciona bastante similar como Blowfish y compatible con teclas de 128 bits, 192 bits y 256 bits. El protocolo OpenVPN también utiliza cifrado Camellia.

AES-256

No se puede negar que el AES-256 se ha convertido en uno de los niveles de cifrado más utilizados y seguros. Diferentes protocolos como OpenVPN, IKEv2, SSTP y otros utilizan el nivel de cifrado de bits AES-256 para proporcionar seguridad de siguiente nivel a los datos de los usuarios.

¿Cuál es el mejor cifrado VPN?

Elegir el mejor cifrado VPN puede convertirse en una tarea desalentadora para los nuevos internautas. Tendrá que tener en cuenta diferentes factores antes de seleccionar un tipo adecuado de cifrado. Por suerte, has llegado al lugar correcto. Hemos descrito algunos de los mejores tipos de cifrado VPN que incluyen:

- AES-256

- AES-128

AES (Advanced Encryption Standard) se ha convertido en un punto de referencia a la hora de explorar los estándares electrónicos de cifrado de datos. Consta de tres cifrados de bloques principales como AES-128, AES-192 y AES-256. Por lo tanto, puede asumir AES-256 como el nivel de cifrado más seguro, ya que proporciona anonimato y seguridad a los usuarios.

Por otro lado, el AES-128 es una opción más conveniente, ya que no necesita muchos recursos. Aún así, si no desea comprometerse con su privacidad, AES-256 es la elección correcta.

El tipo de cifrado más seguro

- Cifrado de 256 bits AES

El cifrado le permite proteger su información crucial y conexiones de red a nuevas alturas. Después de explorar diferentes niveles de cifrado en detalle, el cifrado de bits AES-256 tiene todos los ingredientes necesarios para ser llamado como el cifrado VPN más seguro.

¿Por qué necesitamos cifrado VPN?

No puede socavar el valor del cifrado VPN a cualquier costo. Le permite proteger sus diferentes actividades en línea de los piratas informáticos. Además, las organizaciones utilizan métodos de cifrado para salvaguardar su información confidencial.

Del mismo modo, los internautas aprovechan diferentes tipos de niveles de cifrado para proteger su identidad digital de los fisgones de inmediato.

¿Por qué es importante el cifrado en el mundo moderno?

Cuando utilizas una aplicación de mensajería en línea para comunicarte con tus amigos y familiares, es importante mantener tus conversaciones privadas.

Sin ninguna seguridad, cuando John y Mark se envíen mensajes el uno al otro, podría haber una posibilidad de que tanto los hackers como otros pudieran espiar lo que conversan.

Estos atacantes también pueden personalizar el texto que envías y redirigirlos. En términos técnicos, esto se conoce como Hombre en el Ataque Medio. Estos ataques se producen cuando el canal de la aplicación pasa los mensajes en texto simple.

Debido a estos riesgos, la mayoría de las aplicaciones de comunicación y otros programas utilizan cifrado para hacer que sus mensajes y datos están a salvo de los piratas informáticos.

Pero en el mundo de alta tecnología de hoy, con el fin de hacer sus datos seguros de los piratas informáticos no es tan fácil incluso cuando se está utilizando el proceso de cifrado. Para ello, es importante entender cómo funciona el cifrado.

Protocolos de cifrado VPN

Los protocolos de cifrado VPN deciden cómo deben pasar sus datos a través de su computadora y servidores VPN. Además, cada protocolo de cifrado VPN ofrece diferentes criterios de especificación que ofrecen diversos beneficios a los usuarios.

El cifrado permite concisamente al receptor decodificar el mensaje cifrado en la dirección correcta. Aquí está la lista de protocolos VPN ofrecidos por diferentes servicios VPN que incluye:

- Pptp

- L2TP/IPsec

- Openvpn

- IKEv2

- Sstp

Pptp

PPTP es uno de los protocolos más rápidos, pero no ofrece el nivel de protección requerido. Sin embargo, es compatible con todas las principales plataformas. Estas plataformas son Windows, Mac, Android, Linux e iOS.

L2TP/IPsec

L2TP/IPsec es otro protocolo de tunelización como PPTP que ofrece anonimato y protección tanto a los usuarios. Además, es compatible con sistemas operativos como Windows, Mac, Android e iOS.

Openvpn

Puede proteger su identidad y datos personales a través del protocolo OpenVPN a otro nivel. Esto se debe a que dicho protocolo utiliza cifrado de grado militar de 256 bits de forma predeterminada.

IKEv2

IKEv2 es otro protocolo como OpenVPN que ofrece protección en línea y velocidad bajo un solo paquete. Del mismo modo, los usuarios móviles pueden aprovechar este protocolo para lograr un mejor rendimiento cuando se enfrentan a problemas de conectividad.

Sstp

SSTP es uno de esos protocolos que proporcionan compatibilidad de siguiente nivel a la plataforma Windows. Sin embargo, puede usarlo en otros sistemas operativos, pero su rendimiento puede variar considerablemente.

Prueba de cifrado VPN

Afortunadamente, puede utilizar dos enfoques diferentes que le permiten comprobar el rendimiento de su servicio VPN en términos de cifrado. Aquí está la lista de la prueba de cifrado VPN que consiste en:

- Glasswire

- Wireshark

Glasswire

Glasswire es una herramienta de prueba de cifrado freemium que le permite comprobar el nivel de cifrado VPN en detalle. Así es como puedes hacer para lograr tu misión:

- Inicie Glasswire y conéctelo a su VPN después de descargar e instalar

- Descargue cualquier archivo o vea cualquier contenido multimedia para generar tráfico

- En la opción “Uso”, elija la vista “Aplicaciones” en el submenú

- Busque ‘OpenVPN Daemon’ en la lista de aplicaciones si está utilizando OpenVPN

- Usted debe validar que el tipo de tráfico activo es ‘OpenVPN’

Así es como puede realizar la prueba de cifrado VPN a través de Glasswire sin ningún problema.

WireShark

WireShark es otra forma de evaluar los niveles de cifrado proporcionados por sus servicios VPN en consecuencia. Examina los paquetes de datos reales que el equipo envía y recibe. De esta manera, WireShark ofrece resultados precisos en comparación con los resultados de las pruebas Glasswire. Aquí es cómo puede hacer:

- Descargue e instale WireShark e inicie su conexión VPN

- Abra WireShark y seleccione su interfaz de red preferida como Wi-Fi o Ethernet

- Comience a recoding y busque paquetes etiquetados con el protocolo OpenVPN

- Usted debe hacer clic derecho en el paquete OpenVPN y optar por ‘Seguir… Secuencia UPP/TCP’

- Compruebe la secuencia completa para asegurarse de que está encriptada

Así es como puede realizar el cifrado VPN a través del método WireShark de inmediato.

¿Cómo resolver problemas de cifrado?

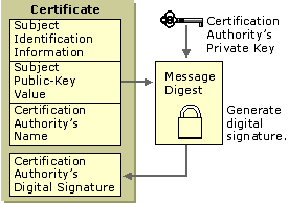

Firma digital y certificados

La verificación necesita un procedimiento fiable. Con la ayuda de una autoridad verificada y confiable como Certificate Authority (CA), confirma que estas claves de cifrado pública pertenecen al individuo específico. Por lo tanto, cada usuario de la aplicación se verifica a sí mismo (proporciona información personal individual) con CA.

Ahora, si John quiere enviar un mensaje de texto a Mark, puede verificar, con la ayuda de CA que la clave de cifrado pública pertenece a Mark. Https utiliza el mismo proceso en Internet. Por lo tanto, el problema de verificación y autenticación se resuelve mediante certificados digitales.

El siguiente problema es la integridad de los datos. La firma digital resuelve este problema. El procedimiento para resolver este problema es un poco complejo, pero lo dividimos en pasos:

- Cuando John quiere enviar un mensaje de texto a Mark, inicialmente desarrolla una clave de sesión y cifra la clave de cifrado pública Mark con ella. Ahora vamos a nombrar este Z1.

- Ahora produce un texto hash a partir de algoritmos hash disponibles. Un texto hash se utiliza para la comunicación unilateral de varios bytes grandes a uno limitado Es imposible obtener un texto real del algoritmo hash y nunca puede ser el caso de que dos textos tengan el mismo algoritmo hash.

- Una vez que se desarrolla el hash, John lo cifra con su clave de cifrado privada. Este proceso se conoce como firma digital, ya que proporciona la característica para verificar el texto enviado por John sin ninguna personalización.

- Ahora el texto real y la firma digital se cifran con clave simétrica (clave de sesión), vamos a nombrar este Z2.

- Z1: John-Key (Público) > (Clave Simétrica)

- Z2: Clave simétrica > (texto + firma digital)

- John envía Z1 y Z2 a Mark. Mark es la única persona que obtiene la clave de cifrado privada correspondiente. Por lo tanto, sólo Mark puede interpretar (descifrar) Z1 y obtener la clave simétrica para acceder a Z2 (canjear el texto y la firma digital).

- Entonces Mark obtiene la clave de John (público) para interpretar la firma digital y recuperar el texto hash. Mide la longitud del texto hash y si es igual que en el paso inicial, significa que no hay ninguna amenaza para la integridad de los datos y la comunicación es segura.

Envolviendo las cosas

Esperamos que obtenga la comprensión profunda de lo que es el cifrado VPN y cómo funciona. Los servicios VPN utilizan el mismo proceso de cifrado. Los principales servicios VPN utilizan cifrado de grado militar AES 256,por lo que con el fin de proteger sus datos e información en línea, puede aprovechar este tipo de servicios.

Si tiene alguna consulta con respecto al cifrado, simplemente envíenos un comentario a continuación.